OpenAI가 Advanced Account Security를 공개했습니다. 겉으로는 로그인 보안 옵션 하나처럼 보이지만, AI 서비스 관점에서는 꽤 중요한 변화입니다. ChatGPT 계정이 개인 메모장, 업무 문맥, 코드 작업, 연결된 도구의 중심이 되면서 계정 보안 자체가 제품 경쟁력의 일부가 되고 있습니다.

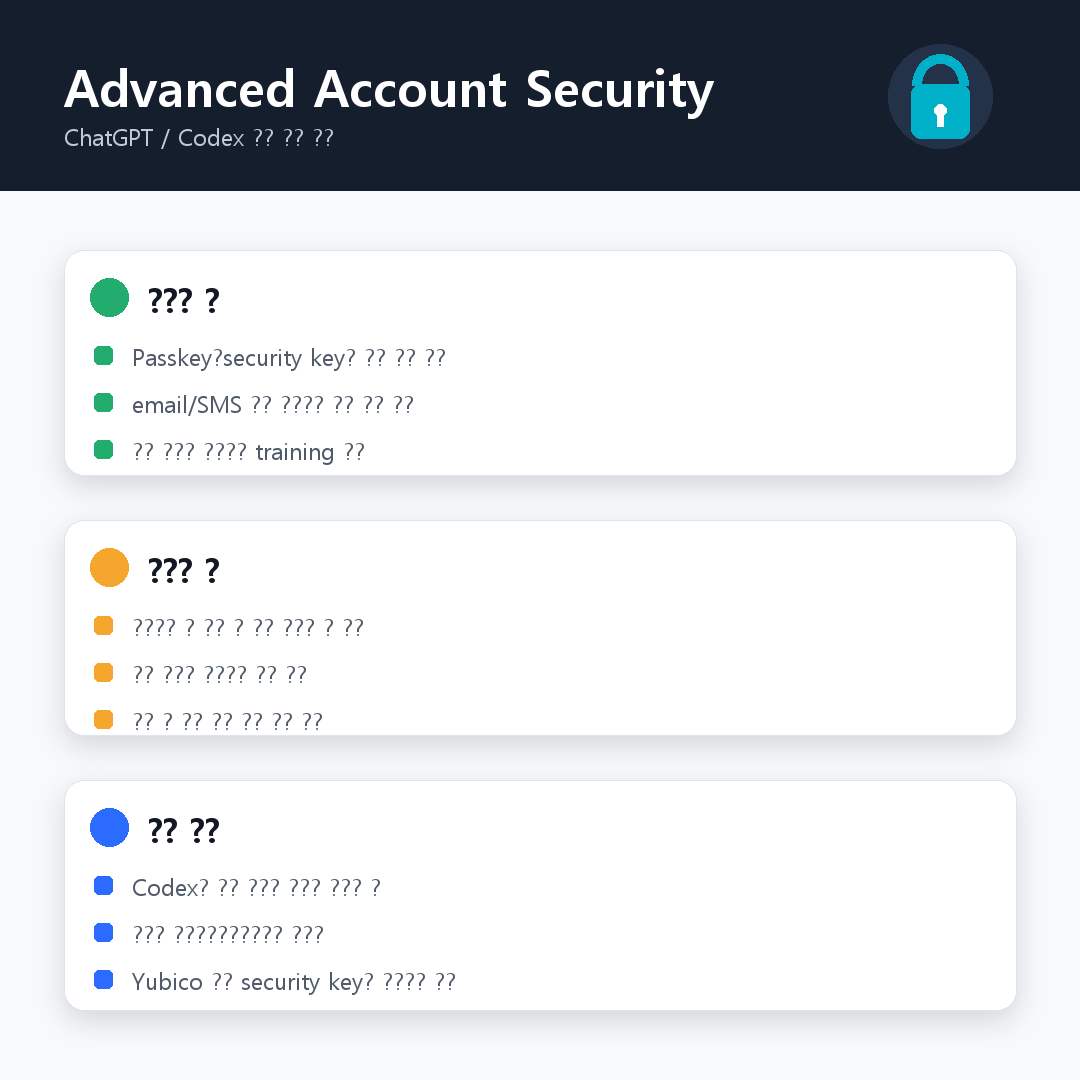

한눈에 보기

- 발표 내용: OpenAI가 2026년 4월 30일 ChatGPT 개인 계정용 Advanced Account Security를 공개했습니다.

- 핵심 기능: passkey 또는 FIDO 호환 보안키를 중심으로 로그인하고, 비밀번호 기반 로그인과 이메일·SMS 복구 의존도를 줄입니다.

- 적용 범위: ChatGPT 웹의 Security 설정에서 opt-in으로 켤 수 있고, 같은 로그인으로 접근하는 Codex에도 보호가 적용됩니다.

- 주의할 점: ChatGPT Enterprise, enterprise-managed account, enterprise-managed domain 계정에는 제공되지 않습니다.

- 결론: AI 계정 보안은 이제 부가 설정이 아니라, 업무용 AI를 쓰기 위한 기본 운영 조건이 되고 있습니다.

이번 발표, 뭐가 다른가

OpenAI가 설명한 Advanced Account Security는 고위험 사용자나 가장 강한 계정 보호를 원하는 사용자를 위한 opt-in 기능입니다. 언론인, 선출직 공직자, 정치적 반체제 인사, 연구자, 보안 의식이 높은 사용자처럼 디지털 공격 위험이 큰 사람을 명시적으로 언급했습니다.

핵심은 비밀번호와 이메일 복구를 덜 믿는 방향입니다. 기능을 켜면 passkey나 FIDO 호환 보안키가 로그인 중심이 되고, 비밀번호 로그인은 비활성화됩니다. 이메일이나 SMS 기반 로그인 코드, 이메일 기반 계정 복구도 꺼집니다. 대신 backup passkey, 보안키, recovery key 같은 더 강한 복구 수단을 준비해야 합니다.

이건 단순한 2단계 인증 추가가 아닙니다. 공격자가 이메일 계정이나 휴대폰 번호를 장악해 ChatGPT 계정을 되찾는 경로까지 줄이려는 설계입니다. 대신 사용자가 복구 수단을 잃어버리면 계정 접근이 어려워질 수 있습니다.

주목할 변화 3가지

1. ChatGPT 계정은 이제 민감한 업무 계정이다

OpenAI는 발표문에서 ChatGPT 계정이 시간이 지나면 민감한 개인·전문 맥락을 담고, 연결된 도구와 workflow의 중심에 놓일 수 있다고 설명했습니다. 이 표현이 중요합니다. ChatGPT를 그냥 질의응답 서비스로 보던 단계에서, 사용자의 업무 기억과 도구 접근권이 붙는 계정으로 보고 있다는 뜻입니다.

Codex도 여기에 포함됩니다. OpenAI는 Advanced Account Security가 같은 로그인으로 접근하는 ChatGPT와 Codex 계정에 적용된다고 설명했습니다. 개발자에게는 이 부분이 큽니다. Codex가 코드 작업, repository 맥락, 개발 환경 조작과 가까워질수록 계정 탈취의 피해 범위도 커집니다.

그래서 이번 발표의 핵심은 "로그인이 더 안전해졌다"보다 "AI 계정이 보호해야 할 고가치 계정으로 격상됐다"에 가깝습니다.

2. passkey와 보안키 중심으로 복구 책임도 커진다

Advanced Account Security를 켜려면 최소 2개의 안전한 로그인 수단이 필요합니다. OpenAI Help Center 기준으로 passkey, FIDO 호환 보안키, 또는 둘의 조합이 가능합니다. 적어도 하나는 여러 기기에서 쓸 수 있어야 합니다.

기능을 켜면 비밀번호 로그인, 이메일·SMS 로그인 코드, 이메일 계정 복구가 꺼집니다. 로그인 세션도 짧아지고, 로그인 알림과 active session 관리가 강화됩니다. 대화가 모델 학습에 사용되지 않는 설정도 자동으로 적용됩니다.

하지만 대가가 있습니다. recovery key를 안전하게 보관해야 하고, 모든 로그인 수단과 recovery key를 잃으면 계정 접근을 잃을 수 있습니다. OpenAI Support도 표준 이메일 복구, 비밀번호 재설정, 보안 기능 제거, 로그인 수단 추가·삭제로 일반 접근을 복원해 줄 수 없다고 설명합니다.

3. Yubico 협력은 하드웨어 보안키를 더 일반 사용자 쪽으로 끌어온다

OpenAI는 Yubico와 협력해 YubiKey bundle을 제공한다고 밝혔습니다. 공식 Help Center 기준으로 미국, 영국, EU 사용자는 enrollment 중 YubiKey 주문 안내를 볼 수 있고, 이 제안은 Advanced Account Security를 켜지 않는 사용자에게도 제공될 수 있습니다.

다만 YubiKey가 필수는 아닙니다. FIDO 호환 보안키나 software-based passkey도 쓸 수 있습니다. YubiKey 주문, 환불, 배송, 하드웨어 지원은 OpenAI가 아니라 Yubico가 담당합니다.

이 협력은 상징성이 있습니다. AI 서비스가 강한 인증을 일부 기업 보안팀의 영역에만 두지 않고, 개인 고위험 사용자와 일반 사용자에게도 더 가까이 가져오려는 흐름입니다.

실제로 누가 켜야 하나

개인 사용자라면 ChatGPT에 무엇을 넣고 있는지부터 봐야 합니다. 단순한 검색 대체나 가벼운 질문 정도라면 바로 켜야 할 필요는 낮을 수 있습니다. 반대로 업무 문서, 고객 정보, 연구 노트, 민감한 개인사, 코드 맥락, 장기 프로젝트 메모를 많이 넣는다면 계정 보안 수준을 올릴 이유가 있습니다.

개발자는 Codex 적용 범위를 봐야 합니다. 같은 로그인으로 Codex에 접근하고, 코드 작업이나 repository 맥락을 연결한다면 계정 탈취 리스크가 단순 채팅 기록 유출보다 커질 수 있습니다.

스타트업이나 작은 팀은 개인 계정 운영 규칙을 정해야 합니다. 누가 어떤 계정으로 AI 도구를 쓰는지, passkey와 보안키를 어떻게 보관하는지, 퇴사자 계정과 연결 도구를 어떻게 정리하는지까지 체크리스트에 넣어야 합니다.

좋은 점

첫째, 보안 기능이 흩어진 설정이 아니라 하나의 opt-in 묶음으로 제공됩니다. 고위험 사용자가 무엇을 켜야 할지 하나씩 찾아다니는 부담이 줄어듭니다.

둘째, 이메일·SMS 복구 의존도를 줄입니다. 실제 계정 탈취에서 이메일 계정과 휴대폰 번호는 자주 공격 대상이 됩니다.

셋째, Codex까지 같은 보호 흐름에 들어갑니다. AI가 개발 workflow에 가까워질수록 이 부분은 더 중요해집니다.

주의할 점

첫째, 복구 책임이 사용자에게 더 많이 이동합니다. recovery key와 보안키 관리가 준비되지 않았다면 기능을 켰다가 계정 접근 문제를 만들 수 있습니다.

둘째, Enterprise 계정에는 바로 적용되지 않습니다. Help Center 기준으로 ChatGPT Enterprise, enterprise-managed account, enterprise-managed domain 계정은 지원 대상이 아닙니다. Business나 workspace-linked 계정도 설정에 따라 다를 수 있습니다.

셋째, YubiKey 구매 가능 지역과 조건은 제한될 수 있습니다. 미국, 영국, EU 안내가 확인되며, 국가·재고·기타 제한이 있을 수 있습니다.

내 생각

이번 발표는 OpenAI가 보안을 별도 문서가 아니라 제품 경험 일부로 끌어들이는 신호입니다. ChatGPT가 단순 대화 도구라면 이런 강한 인증은 과해 보일 수 있습니다. 하지만 ChatGPT와 Codex가 업무 맥락, 개발 작업, 연결된 도구의 중심이 되면 이야기가 달라집니다.

앞으로 AI 서비스 경쟁은 모델 성능만으로 끝나지 않습니다. 계정 보안, 도구 권한, session 관리, training exclusion, recovery policy까지 사용자 신뢰를 만드는 요소가 됩니다. AI가 더 많은 일을 대신할수록 "누가 이 계정과 작업을 통제하는가"가 더 중요해집니다.